行动是需要保护化工厂从黑客和其他基础设施

安全专家警告说,电脑控制机器在化工厂、发电厂和其他关键基础设施很容易受到黑客的攻击,这需要更多的工作来防止落入错误的人手中控制的关键设备。

上周,英国政府公布的调查结果显示,严重的网络安全漏洞的平均成本自去年以来已增长逾一倍,从£600000 -£146万。和英国网络安全办公室和信息保障——英国政府机构组织网络安全政策——最近估计,网络犯罪英国每年£270亿的成本。但在工业领域,计算机控制的设备是司空见惯——超出财政破产的威胁。

“几乎所有化工厂有某种计算机自动化控制系统,”说Eric Cosman网络安全,建议化工行业。如果你以某种方式妥协(系统)不好的事情可能发生取决于植物的性质,可以从泄漏的材料,一些超压或发泄,甚至在最坏情况下的爆炸。”

Stuxnet的效果

的前景破坏工业控制系统自2010年以来一直在雷达的消息传出时,超级工厂病毒,臭名昭著的网络武器被认为是由美国和以色列的软件工程师,开发了铀浓缩停滞在伊朗核设施在持续两年的攻击。

袭击美国工业目标从2010年的41 198 2011年,后年Stuxnet,据美国国土安全部工业控制系统网络应急响应团队(ICS-CERT)。的数量袭击已达到245到2014年。

但根据安德鲁“,美国副总统的工业安全技术供应商瀑布式安全,威胁才刚刚开始慢慢来自专家,和一些行业安全标准操作下是过时的。的这些有针对性的攻击能力只有出现在过去的几年里…任何基于旧的最佳实践是脆弱的,”他说。

缺乏动机

当谈到化工厂、严重事件似乎是罕见的。必威体育 红利账户一些安全专家说,没有人知道对于某些化工厂是否曾经的主题有针对性的攻击。只有4个化学工业网络安全事件报告给ICS-CERT 2014年,虽然有可能袭击的实际数字可能更高,因为企业很少选择宣传信息安全漏洞。

虽然攻击是罕见的,公司不应该误以为他们是不可能的,“嘉说。但是目前,大多数专业黑客的目标是赚钱的活动,所以他们没有动机导致化学品泄漏事件,例如,因为它不会有利于他们的财务状况。那些目标化学公司更有可能攻击公司网络,试图窃取知识产权。

“但动机可以在瞬间改变,”他警告说。我们必须设计基于能力的防御。和能力。”

远程访问

“解释说,控制系统连接到互联网,通过远程网络或其他机器,可能会容易有针对性的攻击,因为防火墙的多孔性质用来保护他们。任何专业的攻击者可以买一份系统…找到工作和防火墙的攻击不会发现的,”他说。他回忆起说话人使用一个测试人员尝试侵入他们的系统。当接待员允许控制的PC,专家花了五分钟侵入他们的过程控制系统,能够“搅拌锅”。

如果你炸毁一个饼干你不能从备份恢复!

公司也可以在不知情的情况下冒险给供应商或系统访问维护承包商允许他们远程连接——一个衡量,可以帮助降低成本,但增加易受黑客攻击。如果他们没有经验或复杂的必要,以确保连接是安全的,那么这将是可能的攻击路径,“Cosman说。在一个案例中,他说,黑客设法使用证书访问零售公司的系统从加热承包商他们偷了。他们没有进入目标系统,他们登录使用完全有效凭证。

,如果不保持完全独立控制系统从业务网络,破坏过程设备也会发生“附带损害”的攻击公司网络。实际上,当事件如关闭或故障发生时,很难确定原因。在Stuxnet,困惑的工程师花了数年时间取代他们认为真正的问题在于发现了之前错误的设备。即使网络攻击被证实,去年在一个一样不知名钢厂在德国失去控制高炉很难告诉是否故意或意外的损失。

设计防御

对于那些设计网络防御措施,工业设施,如化工厂带来了特殊的挑战。的策略是有效的对传统IT系统不能使用的行业。

构建的系统来控制工厂设备可能是设计和建造持续几十年,这使得他们很难定期更新以应对不断发展的威胁。在许多情况下,他们需要一天24小时运行,所以不能拆卸安装安全更新。

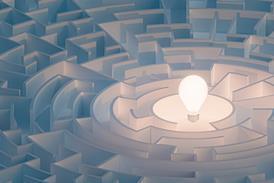

目前的形势是一群时时在等待着事故发生

很多软件用来保护系统,如防火墙被自然“漏”,因为他们必须能够让互联网接入和网络中的通信。杀毒软件检测并删除已知恶意软件的威胁通过扫描网络中溜走,这可能需要数天或数周检测和消除威胁——一个不可接受的时间表失去对任何工业系统的控制。

甚至“关闭一切”的终极安全响应中司空见惯的IT系统可以在一个工业的问题设置,作为反应容器关闭mid-process可以离开一个邪恶需要收拾的烂摊子。在一家化工厂如果你炸毁一个饼干你不能从备份恢复!”“指出。

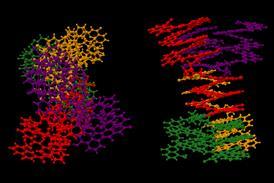

有技术解决方案,解决其中的一些问题。“解释的五金工具瀑布使——单向网关的比防火墙它们创建一个无孔周边,使信息发送过程控制系统,同时防止任何发送。

其他工具可以加强安全使用“白名单”——只允许先前批准的软件来访问系统——而不是“黑名单”的方法发现在传统的防火墙,防止输入已知的威胁。

识别危险

在大多数地方化工企业自我调节,植物的主人对自己的安全负责。总的来说,大型跨国公司认识到,风险很高,内部团队致力于网络安全。但对于规模较小的公司,使得这是不可行的。

许多人认为政府规定需要大修了把他们符合当前的威胁。英国政府已开始认识到潜在的危险,和它的整体网络安全战略于2011年出版。在2014年底宣布£250万的投资项目将集中在识别和应对网络威胁到英国的工业控制系统,包括电站、国家铁路基础设施和制造工厂。

政府已经把相当多的精力让公司了解他们面临的风险,企业IT系统。但是有很少的工作在提高意识他们面临的风险的工业控制系统,说克里斯Hankin研究所主任可信赖的工业控制系统在伦敦帝国理工学院,英国。

在未来三年内,Hankin集团将与几所大学和合作公司来衡量网络威胁的风险,探索如何转化为商业基础设施破坏和损失的收入,以及发展更好的防御。这是要了解什么是适用的,增加的我们可以部署防御系统,集“Hankin说。的目的是使系统更好的保护和抵御各种攻击,我们担心我们可能会开始看到。”

同时该行业将有希望没有黑客突破现有防御的能力有一个毁灭的欲望。正如一位专家所说,目前的形势似乎一群时时在等待着事故发生。

还没有评论